Derin Sinir Ağı ile IoT Ağ Güvenliği için İzinsiz Giriş Tespiti

Günümüzde IoT (Nesnelerin İnterneti) cihazları, birbirine bağlı milyarlarca cihazdan oluşan geniş bir ağ yaratmaktadır. Bu cihazlar, günlük yaşamımızın ayrılmaz bir parçası haline gelmiştir, ancak aynı zamanda önemli güvenlik açıklarını da beraberinde getirmektedir. İzinsiz giriş tespiti (IDS), bu tür ağların güvenliğini sağlamak için kritik bir öneme sahiptir. Derin Sinir Ağları (DNN), karmaşık ve büyük veriler üzerinde güçlü öğrenme kapasitesine sahip olmaları nedeniyle, IoT ağlarında izinsiz girişleri tespit etmek için etkili bir yöntem olarak öne çıkmaktadır.

Derin Sinir Ağı ve IoT Güvenliği

DNN’ler, çok katmanlı bir yapıya sahip olan ve yüksek seviyede özellik çıkarımı yapabilen sinir ağlarıdır. IoT ağlarının dinamik yapısı ve geniş veri hacmi, geleneksel izinsiz giriş tespit sistemlerini yetersiz kılmaktadır. DNN’ler, bu verilerin içinde saklı kalıpları ve anormallikleri tanımlamada oldukça başarılıdır. Bu nedenle, IoT ağlarında izinsiz girişleri tespit etmek için DNN tabanlı yaklaşımlar geliştirilmiştir.

Kullanılabilecek Algoritmalar ve Modeller

Derin Beslemeli İleri Beslemeli Sinir Ağı (Deep Feedforward Neural Network – DFNN)

Bu ağ yapısı, temel olarak verileri ileri doğru geçirerek sınıflandırma yapar. IoT ağlarında normal ve anormal trafik arasındaki farkı öğrenmek için kullanılabilir.

Tekrarlayan Sinir Ağları (Recurrent Neural Network – RNN)

RNN’ler, ardışık veri analizinde güçlüdür. IoT ağlarında zaman serisi verilerinin analizinde kullanılarak, saldırı kalıplarını tespit etmekte etkili olabilir.

Uzun Kısa Süreli Bellek Ağları (Long Short-Term Memory – LSTM)

LSTM’ler, RNN’lerin bir türüdür ve özellikle uzun vadeli bağımlılıkları yakalamada etkilidir. IoT ağlarındaki kalıcı saldırıları tespit etmek için kullanılabilir.

Konvolüsyonel Sinir Ağları (Convolutional Neural Network – CNN)

CNN’ler, özellikle görüntü verisi üzerinde başarılı olsa da, IoT ağ verilerinde özellik çıkarımını optimize etmek için kullanılabilir. Ağ trafiğini bir görüntü gibi ele alarak anomali tespiti yapabilir.

Otoenkoderler (Autoencoders)

Otoenkoderler, verilerin düşük boyutlu temsillerini öğrenir ve anormallikleri bu temsiller üzerinden tespit eder. IoT ağlarında normal trafik modelini öğrenerek, bu modelden sapmaları izinsiz giriş olarak tespit edebilir.

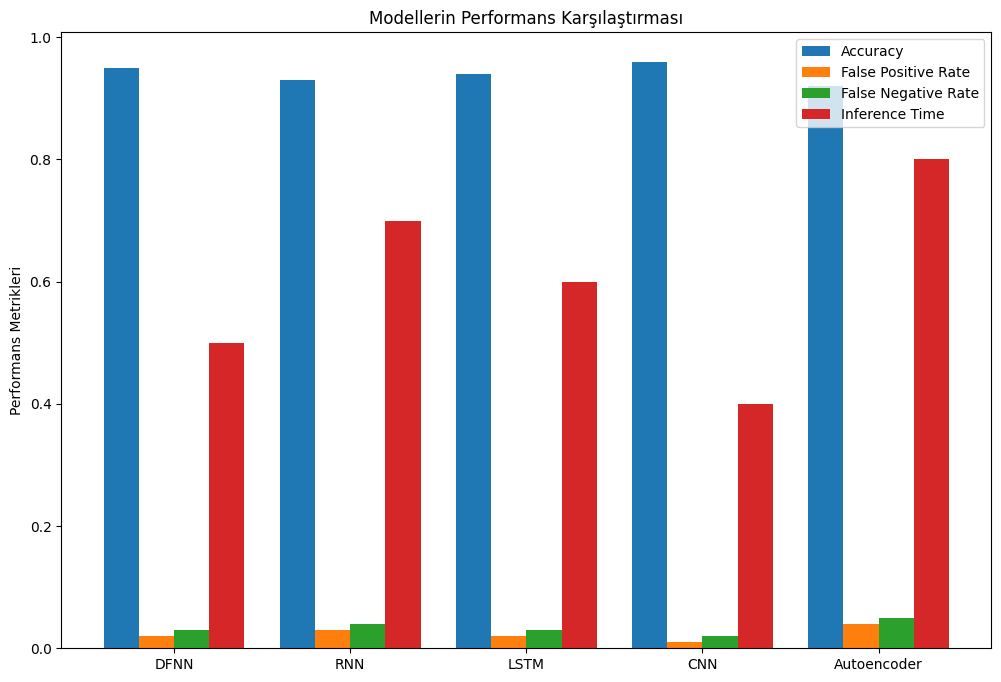

Modellerin Karşılaştırılması

Doğruluk (Accuracy): Modelin doğru sınıflandırma yapma oranı.

Hata Oranı (False Positive Rate): Modelin normal trafiği yanlışlıkla saldırı olarak tanımlama oranı.

Hata Oranı (False Negative Rate): Modelin saldırıyı yanlışlıkla normal trafik olarak tanımlama oranı.

Hız (Inference Time): Modelin yeni veriler üzerinde sonuç üretme süresi.

Bu grafik, farklı DNN modellerinin IoT ağlarında izinsiz giriş tespiti açısından nasıl performans gösterdiğini karşılaştırmalı olarak sunmaktadır.

Derin Sinir Ağları, IoT ağ güvenliği için izinsiz giriş tespitinde güçlü bir araç olarak öne çıkmaktadır. Farklı DNN mimarileri, IoT ağlarında farklı güvenlik ihtiyaçlarına göre optimize edilebilir. CNN ve LSTM gibi modeller, yüksek doğruluk oranları ve düşük hata oranları ile öne çıkarken, bazı durumlarda otoenkoderler de etkili bir çözüm sunabilir. IoT ağlarının dinamik ve karmaşık yapısını dikkate alarak, en uygun DNN mimarisini seçmek, ağ güvenliği stratejisinin başarısı için kritik öneme sahiptir.

Telekomünikasyon’da Ağ ve Sistem Güvenliği ile Derin Sinir Ağı Kullanarak IoT Ağ Güvenliği için İzinsiz Giriş Tespiti Arasındaki İlişki

Telekomünikasyon sektörü, küresel iletişim ağlarının omurgasını oluşturan ve milyonlarca kullanıcıya hizmet sağlayan kritik bir altyapıdır. Bu altyapının güvenliği, hem bireylerin hem de işletmelerin bilgi güvenliğini sağlamak için hayati öneme sahiptir. Telekomünikasyon ağları, geleneksel ağ güvenliği tehditlerine ek olarak, IoT cihazlarının yaygınlaşmasıyla yeni tür tehditlerle de karşı karşıya kalmaktadır. Bu bağlamda, Derin Sinir Ağları (DNN) gibi ileri seviye makine öğrenmesi teknikleri, IoT ağlarında izinsiz giriş tespiti (IDS) için güçlü araçlar olarak ortaya çıkmıştır.

Telekomünikasyon’da Ağ ve Sistem Güvenliği

Telekomünikasyon ağları, geniş çapta dağıtılmış ve yüksek hacimli veri iletimini içeren karmaşık sistemlerdir. Bu ağların güvenliği, veri gizliliği, bütünlük, kullanılabilirlik ve hizmet sürekliliği açısından kritik öneme sahiptir. Telekomünikasyon sektöründe güvenliği sağlamak için kullanılan başlıca yöntemler şunlardır:

Ağ Güvenlik Duvarları (Firewalls): Telekomünikasyon ağlarında, yetkisiz erişimi engellemek için güvenlik duvarları kullanılmaktadır. Bu duvarlar, trafiği izler ve zararlı içerik tespit edildiğinde trafiği engeller.

Saldırı Tespit ve Önleme Sistemleri (IDS/IPS): Ağ üzerindeki anormal aktiviteleri tespit etmek ve engellemek için IDS ve IPS sistemleri yaygın olarak kullanılır. Bu sistemler, ağ trafiğini analiz ederek potansiyel saldırıları algılar.

Şifreleme (Encryption): Telekomünikasyon ağlarındaki verilerin güvenliğini sağlamak için veriler şifrelenir. Bu, verilerin iletim sırasında ele geçirilse bile okunamamasını sağlar.

Güvenlik İzleme ve Olay Müdahalesi: Telekomünikasyon ağları, sürekli izlenir ve güvenlik olayları anında tespit edilerek müdahale edilir.

Kimlik Doğrulama ve Yetkilendirme: Kullanıcıların ve cihazların ağa erişimlerini kontrol etmek için kimlik doğrulama ve yetkilendirme mekanizmaları uygulanır.

IoT Ağları ve Telekomünikasyon Güvenliği Üzerindeki Etkisi

IoT cihazlarının sayısı hızla artarken, bu cihazlar genellikle zayıf güvenlik önlemleriyle donatılmıştır. Telekomünikasyon ağları, IoT cihazlarının geniş çapta dağıtıldığı ve birbirine bağlı olduğu temel altyapıyı sağlar. IoT cihazlarının güvenlik açıkları, bu ağlarda potansiyel saldırı yüzeyini genişletir. Bu durum, aşağıdaki zorlukları beraberinde getirir:

Yüksek Hacimli Veri ve Anomali Tespiti: IoT cihazları, telekomünikasyon ağlarında büyük miktarda veri üretir. Bu verilerin içinde zararlı aktiviteleri tespit etmek zorlaşır.

Heterojen Cihazlar ve Güvenlik Politikaları: IoT cihazları, farklı üreticilerden gelen çeşitli donanım ve yazılım özelliklerine sahiptir. Bu, ağ güvenliği politikalarının homojen şekilde uygulanmasını zorlaştırır.

Dağıtık ve Dinamik Ağlar: IoT ağları, dinamik olarak genişler ve değişir. Telekomünikasyon altyapısının bu tür dağıtık ağları güvenli bir şekilde yönetmesi gerekmektedir.

Derin Sinir Ağları ile IoT Ağ Güvenliği için İzinsiz Giriş Tespiti

IoT ağlarının dinamik yapısı ve geniş saldırı yüzeyi, geleneksel IDS yöntemlerinin yeterli kalmamasına neden olmuştur. Bu noktada, Derin Sinir Ağları (DNN) gibi ileri seviye makine öğrenmesi teknikleri devreye girer. DNN’ler, büyük veri kümeleri üzerinde öğrenme yaparak, IoT ağlarındaki anormal davranışları tespit edebilir.

Telekomünikasyon ve IoT Güvenliği Bağlamında DNN Kullanımı

Gerçek Zamanlı İzinsiz Giriş Tespiti: DNN’ler, büyük veri hacimlerinde hızlı ve doğru analizler yaparak, gerçek zamanlı olarak izinsiz girişleri tespit edebilir. Telekomünikasyon ağlarında bu, ağın kullanılabilirliğini korumak ve hizmet sürekliliğini sağlamak için kritik öneme sahiptir.

Özellik Çıkarımı ve Anomali Tespiti: DNN’ler, IoT cihazlarından gelen karmaşık veri akışlarında gizli kalıpları ve anormallikleri tanımlayabilir. Telekomünikasyon ağlarında bu, ağ performansını optimize etmek ve güvenliği artırmak için kullanılabilir.

Ölçeklenebilirlik ve Uyarlanabilirlik: DNN tabanlı sistemler, büyük ve dinamik ağlar için ölçeklenebilir çözümler sunar. Telekomünikasyon ağlarının büyüklüğü ve çeşitliliği göz önüne alındığında, bu özellikler son derece değerlidir.

Telekomünikasyon Güvenliği ve DNN Tabanlı IDS Arasındaki İlişki

Telekomünikasyon ağlarında güvenlik sağlama ihtiyacı ile DNN tabanlı IoT izinsiz giriş tespit sistemleri arasındaki ilişki, iki yönlü bir etkileşime dayanır:

Güçlü Güvenlik Katmanı: Telekomünikasyon ağlarının güvenliği, IoT cihazlarından kaynaklanan tehditleri etkili bir şekilde yönetmeyi gerektirir. DNN tabanlı IDS’ler, bu ağlar için ek bir güvenlik katmanı sağlar ve ağ güvenliğini artırır.

Veri İletimi ve Analizi: Telekomünikasyon ağları, IoT cihazlarından gelen büyük veri akışlarını taşır. DNN tabanlı sistemler, bu verileri analiz ederek güvenlik tehditlerini tespit eder ve ağın genel güvenlik seviyesini yükseltir.

Telekomünikasyon ağlarının güvenliği, IoT cihazlarının yaygınlaşmasıyla birlikte daha da kritik hale gelmiştir. Derin Sinir Ağları, IoT ağlarında izinsiz girişleri tespit etmek için güçlü bir çözüm sunarken, telekomünikasyon ağlarının genel güvenlik stratejileri ile entegre edilebilir. Bu entegrasyon, hem telekomünikasyon altyapısının güvenliğini artırır hem de IoT cihazlarının güvenlik açıklarını minimize eder. Telekomünikasyon ve IoT ağ güvenliği arasındaki bu ilişki, gelecekte daha da önem kazanacak ve ileri seviye makine öğrenmesi tekniklerinin ağ güvenliğinde kullanımı yaygınlaşacaktır.

5G Ağlarında IoT Güvenliği

5G ağları, yüksek hız ve düşük gecikme süreleriyle IoT cihazlarının kullanımını artırmıştır. Ancak, bu aynı zamanda güvenlik risklerini de beraberinde getirir. Örneğin, bir 5G telekomünikasyon ağına bağlı binlerce IoT cihazı olabilir ve bu cihazların güvenliği, ağın genel güvenlik duruşunu etkileyebilir. Telekomünikasyon sağlayıcıları, DNN tabanlı izinsiz giriş tespit sistemlerini kullanarak 5G ağlarına yönelik saldırıları tespit edebilir. Bu tür bir sistem, yüksek hacimli verileri analiz ederken gerçek zamanlı olarak anormallikleri tespit edebilir, böylece ağ güvenliğini artırır.

Örneğin; bir telekomünikasyon şirketi, 5G ağı üzerinde IoT cihazlarından gelen trafiği izlerken DNN kullanarak bir DDoS saldırısını tespit eder. Saldırıyı erken aşamada tespit ederek, ağın diğer bölümlerine yayılmasını önler ve hizmet sürekliliğini korur.

Akıllı Şehirler ve Telekomünikasyon Güvenliği

Akıllı şehirler, trafik ışıklarından enerji yönetimine kadar pek çok alanda IoT cihazlarını kullanmaktadır. Bu cihazlar, telekomünikasyon ağları üzerinden birbirine bağlıdır ve büyük miktarda veri üretir. Bu veri trafiğinin güvenliği, şehrin kritik altyapısının güvenliğini doğrudan etkiler. Telekomünikasyon şirketleri, DNN tabanlı izinsiz giriş tespit sistemlerini kullanarak bu büyük veri akışını izleyebilir ve potansiyel tehditleri tespit edebilir.

Örneğin; bir akıllı şehirde, trafik ışıklarının bağlı olduğu IoT sistemlerine yönelik bir saldırı başlatılır. Telekomünikasyon ağı üzerinden iletilen veriler DNN tabanlı bir IDS tarafından analiz edilir ve saldırı tespit edilir. Şehir yönetimi, saldırıya hızla yanıt vererek trafik kaosunu önler.

Endüstriyel IoT (IIoT) ve Telekomünikasyon Güvenliği

Endüstriyel IoT (IIoT), üretim tesisleri, enerji santralleri ve diğer kritik altyapılarda yaygın olarak kullanılmaktadır. Bu tür ortamlarda, telekomünikasyon ağları üzerinden iletişim kuran IoT cihazları, üretim süreçlerini optimize ederken aynı zamanda siber saldırılara da maruz kalabilir. DNN tabanlı izinsiz giriş tespit sistemleri, IIoT cihazlarından gelen verileri analiz ederek anormallikleri tespit edebilir ve olası saldırılara karşı önlem alabilir.

Örneğin; bir enerji santralinde, IIoT cihazları telekomünikasyon ağı üzerinden veri iletirken, DNN tabanlı bir IDS, bir fidye yazılımı saldırısını erken aşamada tespit eder. Santralin operasyonları durdurulmadan önce saldırı engellenir ve enerji arzı kesintiye uğramaz.

Sağlık Hizmetlerinde IoT ve Telekomünikasyon Güvenliği

Sağlık hizmetlerinde kullanılan IoT cihazları, hastaların durumunu izlemek ve kritik verileri sağlık profesyonellerine iletmek için telekomünikasyon ağlarına bağlıdır. Bu verilerin güvenliği, hem hastaların mahremiyetini korumak hem de doğru tedavi sağlamak açısından hayati öneme sahiptir. Telekomünikasyon şirketleri, DNN tabanlı izinsiz giriş tespit sistemlerini kullanarak bu hassas verilerin güvenliğini sağlayabilir.

Örneğin; bir hastanede, hasta izleme cihazları telekomünikasyon ağı üzerinden veri iletirken, DNN tabanlı bir IDS, verilerin değiştirilmesine yönelik bir girişimi tespit eder. Bu durum, hastaların yanlış tedavi edilmesini önler ve sağlık hizmetlerinin güvenliğini sağlar.

Akıllı Ev Sistemleri ve Telekomünikasyon Güvenliği

Akıllı ev sistemleri, ışıklandırma, güvenlik kameraları, ısıtma ve diğer ev otomasyon sistemlerini IoT cihazları aracılığıyla yönetir. Bu cihazlar, telekomünikasyon ağları üzerinden veri ileterek uzaktan kontrol edilir. Ancak, bu tür sistemler, siber saldırılara karşı savunmasız olabilir. Telekomünikasyon sağlayıcıları, DNN tabanlı izinsiz giriş tespit sistemlerini kullanarak bu sistemlere yönelik saldırıları tespit edebilir ve kullanıcıların ev güvenliğini sağlayabilir.

Örneğin; bir kullanıcı, akıllı ev sistemlerini bir mobil uygulama üzerinden kontrol ederken, DNN tabanlı bir IDS, telekomünikasyon ağı üzerinden gelen şüpheli bir trafiği tespit eder. Saldırı, ev güvenliğini tehlikeye atmadan önce engellenir.

Temel Uygulamalı Örnekler

IoT Cihazlarının Güvenli Bir Şekilde Konfigürasyonu

Örnek: Zayıf Şifreleri Güçlü Şifrelerle Değiştirme

Birçok IoT cihazı, varsayılan kullanıcı adı ve şifrelerle gelir. Bu şifreler genellikle kolay tahmin edilebilecek yapıdadır ve değiştirilmeleri gereklidir.

Python Kodu ile Şifre Gücü Kontrolü:

import re

def check_password_strength(password):

if len(password) < 12:

return "Zayıf: Şifre en az 12 karakter olmalıdır."

if not re.search("[a-z]", password):

return "Zayıf: Şifre küçük harf içermelidir."

if not re.search("[A-Z]", password):

return "Zayıf: Şifre büyük harf içermelidir."

if not re.search("[0-9]", password):

return "Zayıf: Şifre bir sayı içermelidir."

if not re.search("[@#$%^&+=]", password):

return "Zayıf: Şifre bir özel karakter içermelidir."

return "Güçlü: Şifre güvenli."

password = "ExamplePassword123!"

print(check_password_strength(password))

Ağ Trafiğini İzleme ve Anomali Tespiti

Örnek: IoT Trafiğini İzlemek için Wireshark Kullanımı

IoT cihazlarından gelen ağ trafiğini izlemek, potansiyel güvenlik tehditlerini tespit etmek için kritik bir adımdır.

Adımlar:

- Wireshark’ı indirip kurun ve ağ adaptörünü seçin.

- IoT cihazının IP adresini belirleyin.

- Wireshark’ta “ip.addr == IoT_Cihaz_IP_Adresi” filtresini kullanarak sadece o cihaza ait trafiği izleyin.

- Anormal veri paketlerini ve şüpheli etkinlikleri tespit edin.

Örnek Filtre:

ip.addr == 192.168.1.10

SSL/TLS ile Güvenli İletişim Sağlama

Örnek Uygulama: MQTT Protokolü Üzerinde TLS Şifrelemesi Kullanımı

IoT cihazları, genellikle hafif mesajlaşma protokolü olan MQTT kullanarak veri iletir. Bu iletişim kanalı üzerinde TLS şifrelemesi kullanmak, verilerin güvenliğini sağlar.

Adımlar:

- MQTT broker olarak Mosquitto’yu kullanın.

- Bir SSL sertifikası oluşturun veya mevcut bir sertifikayı kullanın.

- Mosquitto’nun konfigürasyon dosyasını düzenleyin ve TLS/SSL şifrelemesini etkinleştirin.

Mosquitto Konfigürasyon Dosyası (mosquitto.conf) Örneği:

listener 8883

cafile /path/to/ca.crt

certfile /path/to/server.crt

keyfile /path/to/server.key

MQTT Client Python Kod Örneği (TLS ile Bağlantı):

import paho.mqtt.client as mqtt

def on_connect(client, userdata, flags, rc):

print(f"Connected with result code {rc}")

client = mqtt.Client()

client.tls_set(ca_certs="/path/to/ca.crt",

certfile="/path/to/client.crt",

keyfile="/path/to/client.key")

client.connect("mqtt.example.com", 8883, 60)

client.loop_forever()

IoT Cihazlarının Güncellemeleri

Örnek Uygulama: Firmware Güncellemelerini Otomatikleştirme

IoT cihazlarındaki güvenlik açıklarını kapatmak için cihazların firmware yazılımlarını düzenli olarak güncellemek gerekir.

Adımlar:

- Cihazın üreticisi tarafından sağlanan güncelleme API’sini kullanarak güncellemeleri kontrol edin.

- Bir script yazın ve bu scripti cihazın belirli aralıklarla çalıştırarak güncellemeleri kontrol etmesini sağlayın.

Python Kodu ile Güncelleme Kontrolü:

import requests

def check_for_updates(device_model):

response = requests.get(f"https://update-server.com/api/{device_model}/latest")

if response.status_code == 200:

latest_version = response.json()['version']

print(f"En son sürüm: {latest_version}")

else:

print("Güncelleme sunucusuna bağlanılamadı.")

device_model = "example_device_123"

check_for_updates(device_model)

Ağ Segmentasyonu ile IoT Cihazlarını İzole Etme

Örnek Uygulama: VLAN Kullanarak IoT Cihazlarını İzole Etme

Ağ segmentasyonu, IoT cihazlarını izole ederek ağın genel güvenliğini artırır. Bu yöntem, IoT cihazlarının ana ağa erişimini kısıtlayarak saldırı yüzeyini azaltır.

Adımlar:

- Ağınızı yönetilebilir bir switch veya router kullanarak VLAN’lara (Virtual LAN) ayırın.

- IoT cihazları için ayrı bir VLAN oluşturun.

- Ağ erişim kontrollerini ve güvenlik duvarı kurallarını bu VLAN’lar üzerinde yapılandırın.

Cisco Komutları ile VLAN Yapılandırması:

Switch> enable

Switch# configure terminal

Switch(config)# vlan 10

Switch(config-vlan)# name IoT_VLAN

Switch(config-vlan)# exit

Switch(config)# interface fastethernet 0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

Switch(config-if)# exit

Switch(config)# interface vlan 10

Switch(config-if)# ip address 192.168.10.1 255.255.255.0

Switch(config-if)# exit

Güvenlik Duvarı ile Ağ Trafiğini Filtreleme

Örnek Uygulama: IoT Cihazlarına Yönelik Güvenlik Duvarı Kuralları Oluşturma

IoT cihazlarına yönelik belirli güvenlik duvarı kuralları oluşturmak, cihazların yalnızca gerekli bağlantılara izin vermesini sağlar.

Adımlar:

- Cihazların hangi IP adreslerine ve portlara erişmesi gerektiğini belirleyin.

- Güvenlik duvarı üzerinde bu trafiği izin veren kurallar oluşturun.

- Geri kalan tüm trafiği engelleyin.

Linux iptables ile Güvenlik Duvarı Kuralı Oluşturma:

sudo iptables -A INPUT -p tcp -s 192.168.1.100 --dport 80 -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 80 -j DROP

SONUÇ

IoT cihazları, modern dünyanın hızla büyüyen bir parçası haline gelmiştir, ancak bu cihazlar aynı zamanda önemli güvenlik risklerini de beraberinde getirmektedir. IoT ağlarının güvenliği, telekomünikasyon ağlarının güvenliğiyle doğrudan bağlantılıdır ve bu iki alan arasındaki etkileşim, kritik altyapıların korunması açısından büyük önem taşımaktadır. Derin Sinir Ağları (DNN), IoT ağlarında izinsiz giriş tespiti için güçlü ve etkili bir çözüm sunarken, telekomünikasyon ağlarının güvenliğini artırmada da önemli bir rol oynar.

DNN tabanlı izinsiz giriş tespit sistemleri, IoT ağlarının dinamik yapısı ve büyük veri hacmi ile başa çıkmak için ideal araçlardır. Bu sistemler, yüksek doğruluk oranları ve düşük hata oranlarıyla anomali tespiti yaparak ağ güvenliğini optimize eder. Telekomünikasyon sektöründe ise, bu tür ileri seviye makine öğrenmesi tekniklerinin entegrasyonu, IoT cihazlarının yarattığı tehditleri yönetmek için hayati bir adım olarak öne çıkar.

Uygulamalı örneklerde görüldüğü gibi, güçlü şifre politikaları, güvenli iletişim protokolleri, ağ segmentasyonu ve güvenlik duvarı kuralları gibi temel güvenlik önlemleri, IoT cihazlarının ve ağlarının korunması için gereklidir. Bu önlemler, DNN tabanlı sistemlerle birleştirildiğinde, IoT ağlarında izinsiz giriş tespiti daha etkili hale gelir ve ağın genel güvenliği sağlanır.

Sonuç olarak, IoT ağlarının güvenliği için DNN’lerin ve telekomünikasyon güvenlik stratejilerinin birlikte kullanımı, siber tehditlere karşı güçlü bir savunma oluşturur. Bu tür entegre yaklaşımlar, gelecekte IoT ve telekomünikasyon ağlarının güvenliğini sağlamak için standart bir yöntem haline gelecektir. Bu bağlamda, güvenlik uzmanlarının DNN tabanlı çözümleri benimsemeleri ve mevcut güvenlik politikalarını bu yenilikçi teknolojilerle uyumlu hale getirmeleri kritik bir adım olacaktır.

Yusuf Dalbudak

YAZAR

KAYNAKÇA

Morshedi, R., Matinkhah, S. M., & Sadeghi, M. T. (Yıl). Intrusion Detection for IoT Network Security with Deep Neural Network. Yazd University.

Iftikhar, S., Khan, D., Al-Madani, D., Alheeti, K. M. A., & Fatima, K. (Yıl). An Intelligent Detection of Malicious Intrusions in IoT Based on Machine Learning and Deep Learning Techniques.

Islam, N., Farhin, F., Sultana, I., Kaiser, M. S., Rahman, M. S., Mahmud, M., & Hosen, A. S. M. S., & Cho, G. H. (Yıl). Towards Machine Learning Based Intrusion Detection in IoT Networks.

Jan, S., Masoodi, F., & Bamhdi, A. M. (Yıl). Effective Intrusion Detection in IoT Environment: Deep Learning Approach. Department of Computer Science, University of Kashmir, India; Department of Computer Science, Umm AL-Qura University, Saudi Arabia.

Comments are closed