Özet

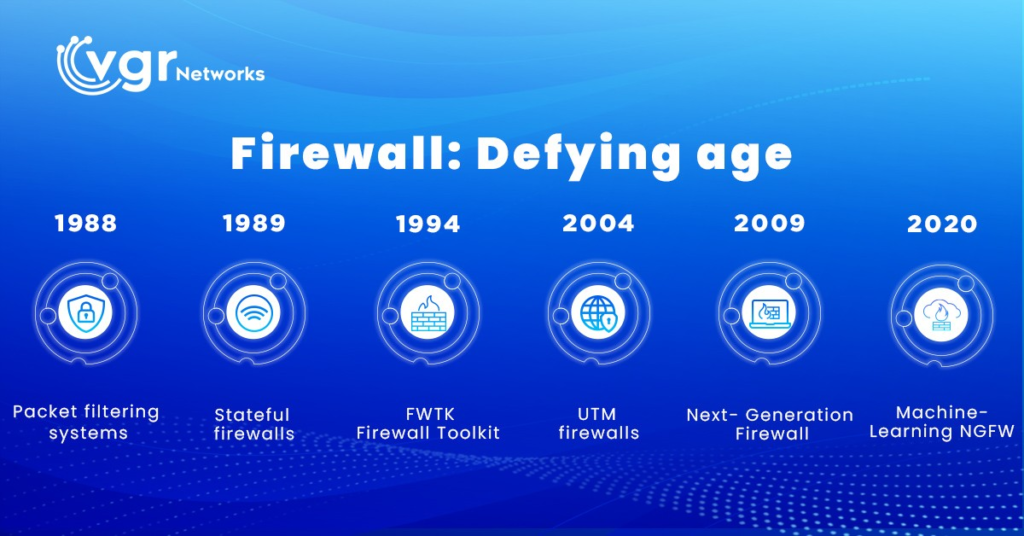

1990’lı yıllar, internetin hızla yaygınlaşmasıyla birlikte siber güvenlik anlayışının köklü değişimlere uğradığı bir dönemdir. Bu makalede, o dönemde ortaya çıkan güvenlik duvarı (firewall) kavramının tarihi önemi ve bağlamı ele alınmaktadır. İlk nesil güvenlik duvarlarının 1980’lerin sonu ve 90’ların başındaki doğuşu (örneğin, DEC SEAL ve paket filtreleri), ardından stateful (durum bilgili) inceleme gibi yeniliklerle evrimi incelenmiştir. İnternetin yaygınlaşmasıyla güvenlik algısında yaşanan değişimler, dönemin temel dönüm noktaları (Check Point FireWall-1, Cisco PIX, ZoneAlarm gibi) ve bu gelişmelerin günümüz teknolojilerine (yeni nesil güvenlik duvarları, UTM, bulut tabanlı güvenlik) etkisi, tarihsel belgeler ve akademik kaynaklar ışığında analiz edilmektedir. Çalışma, siber güvenlik tarihine teknik ancak anlaşılır bir yaklaşımla katkı sunarken, konuya ilişkin akademik referanslar ve görsellerle desteklenmiştir.

Giriş

İnternet ilk ortaya çıktığında nispeten küçük ve birbirine güvenen bir araştırmacı topluluğundan ibaretti. Başlangıçta açık ve korumasız bir ortam olan ARPANET üzerinde güvenlik ikincil plandaydı. Ancak 2 Kasım 1988 tarihinde gerçekleşen ünlü Morris Solucanı vakası, internet tarihini değiştiren bir dönüm noktası oldu.

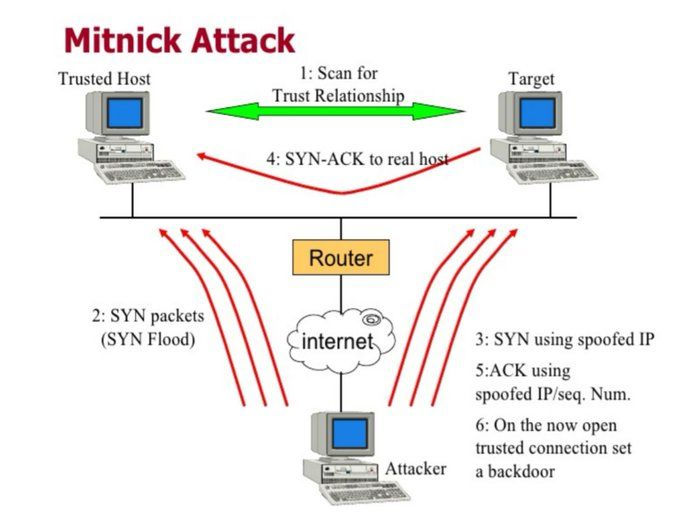

Bu olay, internetin artık kapalı ve güvenilir bir arkadaş grubu olmaktan çıkıp daha geniş kitlelere açıldığında ne denli savunmasız olabileceğini gösterdi. Nitekim 1990’ların başından itibaren Bill Cheswick’in “Berferd ile bir Akşam” adı verilen hacker yakalama denemesi, Clifford Stoll’un Alman casuslarla mücadelesi ve Kevin Mitnick’in IP spoofing yoluyla gerçekleştirdiği saldırılar gibi hadiseler art arda yaşandı.

Bu yüksek profilli güvenlik ihlalleri, medya aracılığıyla geniş kitlelere yansıyınca kurumlarda ve kullanıcılar arasında bilgisayar ve ağ güvenliği ihtiyacına dair farkındalık hızla arttı. Özellikle büyük şirketler, ağlarını dış tehditlere karşı koruyacak bir “elektronik duvar” gereksinimini hissetmeye başladılar.

Tam da bu dönemde, güvenlik duvarı (firewall) kavramı internet güvenliğinin merkezi bir unsuru haline geldi. “Firewall” terimi aslında bina ve otomotiv sektörlerinde yangın veya tehlikelerin yayılmasını engelleyen fiziksel bariyerlerden ödünç alınmıştır. İnternet bağlamında ise Cheswick ve Bellovin (1994) bir güvenlik duvarını, “iki ağ arasında tüm trafiğin geçmek zorunda olduğu tek bir nokta; trafiğin bu noktada kontrol edilebildiği, gerekirse kimlik doğrulamasının yapılabildiği ve her şeyin kaydedildiği bir bariyer” olarak tanımlamıştır. Başka bir deyişle güvenlik duvarı, “biz” ile “onlar” arasına konulan ve “onlar”ı istenmeyen erişimler anlamında tanımlayan sınır denetleyicisidir.

1980’lerin sonlarından itibaren araştırmacılar, ağ trafiğini filtreleyerek istenmeyen erişimleri engelleme fikri üzerinde çalışmaya başlamışlardı. Örneğin, Jeffrey Mogul 1989 yılında ağ geçitleri üzerinde basit paket filtreleme yaparak trafik kontrolü öneren ilk çalışmayı yayımlamıştır. Bu fikir, güvenlik duvarlarının birinci neslinin başlangıcı sayılır. 1990’ların hemen öncesinde ve başlarında birkaç kurum kendi ağlarını segmentlere ayırmak ve sorunları izole etmek için yönlendirici tabanlı ilkel “firewall” kurallarını uygulamaya koyuyordu.

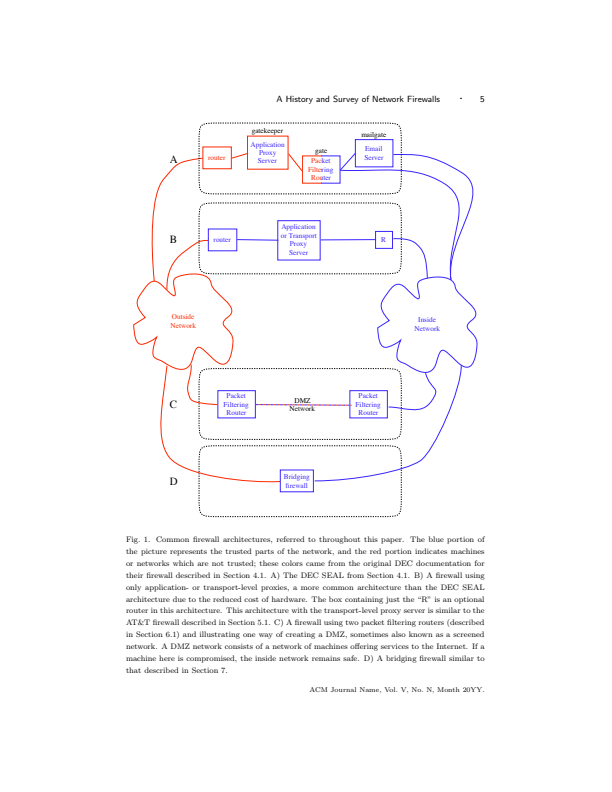

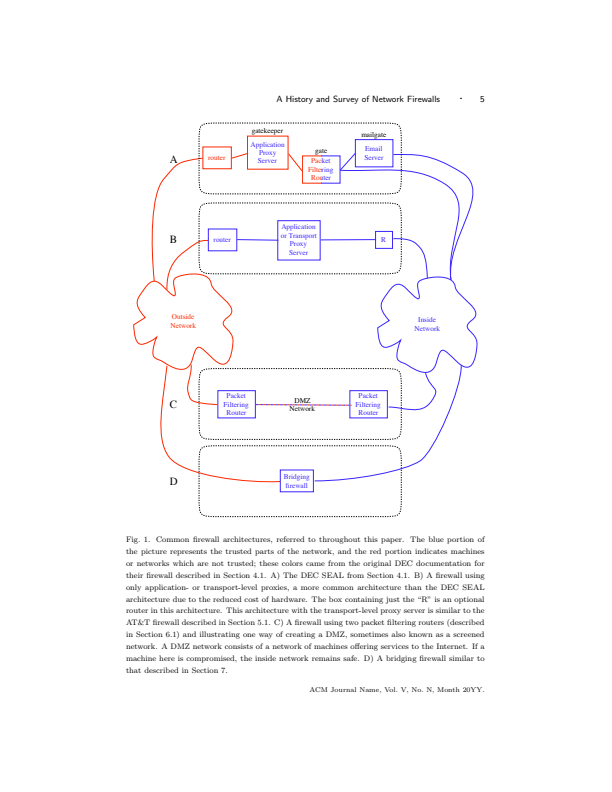

Ancak henüz ortada ticari bir ürün veya geniş kabul görmüş bir mimari yoktu. Aşağıda, 90’ların ilk yıllarında geliştirilen bazı temel güvenlik duvarı mimarileri şematize edilmektedir.

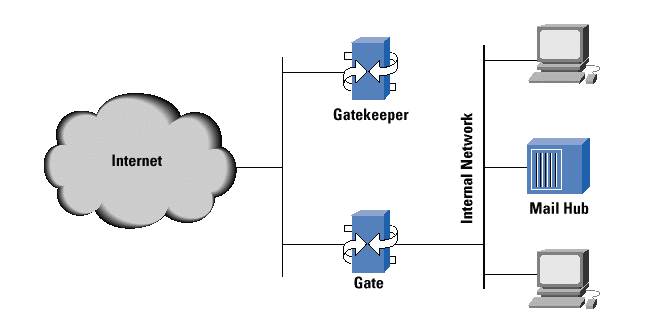

Şekil 1: 1990’lar başında kullanılan yaygın güvenlik duvarı mimarileri

A kısmı, DEC SEAL mimarisini (bir proxy sunucu “gatekeeper”, bir filtreleme yönlendirici “gate” ve bir iç e-posta sunucusu “mailhub” bileşenleriyle) göstermektedir. B, tamamen uygulama katmanı proxy’lerine dayalı bir güvenlik duvarını, C ise “ekranlı alt ağ” olarak bilinen DMZ’li bir yapıyı (iki paket filtreleyici yönlendirici arasında bir ara ağ) temsil eder. D kısmı ise köprü modunda çalışan alternatif bir güvenlik duvarı yaklaşımını göstermektedir.

Bu makalenin devamında, ilk ticari güvenlik duvarlarının ortaya çıkışı ve evrimi kronolojik bir sırayla ele alınacak; 90’larda internetin yaygınlaşmasının güvenlik paradigmalarına etkisi tartışılacak ve dönemin önemli ürünleri teknik açıdan incelenecektir. Son olarak, 90’lardaki gelişmelerin günümüz yeni nesil güvenlik duvarlarına ve bulut tabanlı güvenlik yaklaşımlarına nasıl zemin hazırladığı değerlendirilecektir.

İlk Nesil Güvenlik Duvarlarının Ortaya Çıkışı (1988–1992)

Güvenlik duvarlarının temelleri 1980’lerin sonunda atılmaya başlandı. 1988’de yaşanan Morris solucanı vakasının ardından, ağ trafiğini filtreleyerek benzeri saldırıları önleme fikri önem kazandı. Bu amaçla ilk somut adım, Digital Equipment Corporation (DEC) bünyesinde atıldı. Jeff Mogul’un 1989’daki çalışması, paket filtreleme yöntemini Unix tabanlı bir yönlendiricide uygulamayı tarif ediyordu.

Paket filtreleme, iletilen her IP paketi için kaynak/destinasyon adresi, port numarası ve protokol gibi başlık bilgilerine bakarak önceden tanımlı kurallara göre karar vermeyi içerir. Bu ilk nesil filtreleme sistemleri son derece hızlıydı ancak “stateless” (durumsuz) idi, yani bir paketin bağlantı bağlamını veya oturum durumunu dikkate almadan sadece tekil paket üzerinde karar veriyordu.

1990’ların başına gelindiğinde, filtreleme yöntemleriyle birlikte proxy tabanlı yaklaşımlar da gelişmeye başladı. Proxy mimarisi, ağlar arasında aracı bir sunucu konumlandırarak istemci ile dış dünya arasındaki trafiği uçtan uca doğrudan değil, bu aracı üzerinden geçirip denetlemeyi temel alır. Bu yaklaşım, uygulama seviyesinde detaylı kontrol sağlarken performans açısından görece ağır bir çözümdü. İlk ticari güvenlik duvarı ürünü, bu iki yaklaşımın kombinasyonunu kullanan hibrit bir mimari olarak ortaya çıktı.

DEC SEAL (Secure External Access Link), Haziran 1991’de Digital Equipment Corporation tarafından geliştirilerek ilk müşterisine kurulumu yapılan dünyanın ilk ticari güvenlik duvarı olarak tarihe geçmiştir.

DEC’in Palo Alto’daki mühendislik ekibi (Brian Reid liderliğinde) kurum içi ihtiyaçtan yola çıkarak bu güvenlik duvarını tasarladı; akabinde Marcus Ranum kodun büyük kısmını yeniden yazarak güvenlik proxy’lerini ekledi ve ürün haline getirdi. DEC SEAL mimarisi, üç ana bileşenden oluşuyordu: Dış ağ ile iletişim kurabilen tek nokta olan bir “Gatekeeper” sunucusu (uygulama katmanı proxy servisi gören sertleştirilmiş bir bastion host), bu sunucuya gelen/verilen trafiği süzen bir “Gate” adlı paket filtreleme yönlendirici, ve iç ağ tarafında konumlanan bir “Mailhub” (e-posta sunucusu).

Bu yapıda dışarıdan gelen istekler doğrudan iç ağa ulaşamıyor, yalnızca Gatekeeper üzerindeki proxy servislerine yönlendiriliyor; iç ağdan dışarı erişimler de belirli proxy’ler üzerinden gerçekleştiriliyordu. DEC SEAL, o dönem için son derece yenilikçi bir çözümdü ve ilk kuşak bastion host tabanlı güvenlik duvarı olarak kabul edilir. 1992 yılında DEC SEAL’in kurulumlarından birkaç ay sonra, benzer konseptleri takip eden rakip ürünler belirmeye başladı – örneğin Raptor Eagle yaklaşık altı ay sonra piyasaya çıktı, onu ANS InterLock izledi.

Aynı dönemlerde AT&T Bell Labs’ta Bill Cheswick ve Steve Bellovin de proxy ve yönlendirici tabanlı deneysel bir firewall üzerinde çalışmaktaydı.

DEC SEAL ve çağdaşı ilk güvenlik duvarları, kurumların internet bağlantılarını kontrollü bir şekilde dış dünyaya açmalarına olanak tanıdı. Bu ilk nesil cihazlar, genellikle temel kural setleriyle “içeriden dışarıya her şeye izin, dışarıdan içeriye yalnızca belirli servislere izin” gibi politikalar uyguluyordu.

Örneğin, içeriden dışarıya giden Telnet, FTP, SMTP gibi temel servisler serbest bırakılırken; dışarıdan içerideki sunuculara inisyatif bağlantılara genellikle izin verilmiyordu. Bu sayede kurum içi ağlar, internet üzerindeki istenmeyen tarama ve erişimlere karşı ilk defa ciddi bir bariyer kazanmış oldular.

Stateful İnceleme ve İkinci Nesil Firewall’lar (1993–1996)

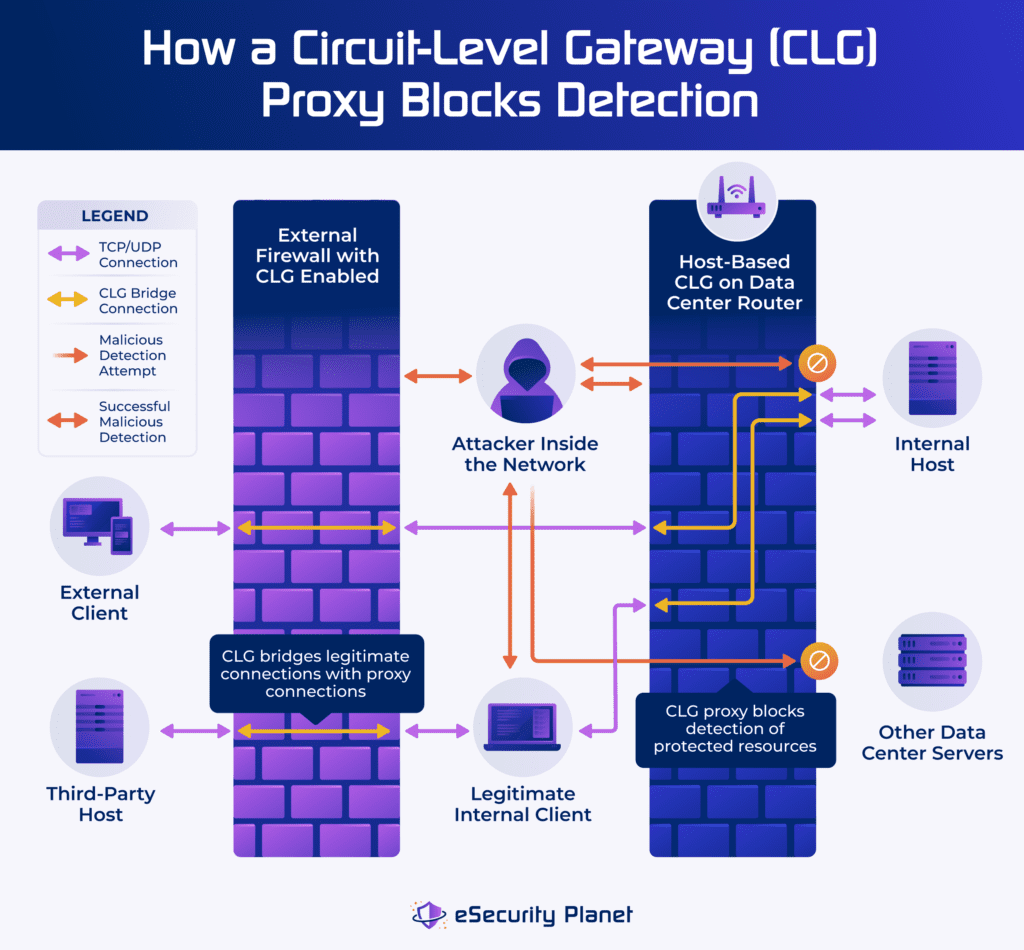

İlk nesil güvenlik duvarları paket bazında veya uygulama proxy seviyesinde filtrasyon sağlarken, 1990’ların ortasında stateful inspection (durum izlemeli inceleme) konsepti ortaya çıkarak ikinci nesil güvenlik duvarlarının kapısını araladı. Stateful firewall, bir paket filtresinin her paket için ayrı karar vermesi yerine, ağ bağlantılarına dair durum bilgisi tutarak karar verme yeteneğine sahiptir. Bu sayede bir paketin, halihazırda kurulmuş bir oturumun parçası olup olmadığını veya bağlantı başlangıcı/sonu bilgisini gözetebilir. Bu yaklaşımın ilk tohumları AT&T Bell Labs’da atılmış, Cheswick ve Bellovin 1991 civarında “circuit-level gateway” denilen kavramı deneyerek ileride stateful olarak adlandırılacak fikri ortaya koymuşlardır.

Bell Labs’ın çalışması, o yıllarda çoğalan farklı protokol ve servislerin daha akıllı şekilde denetlenebilmesi ihtiyacından doğmuştu. Ancak stateful incelemeyi gerçek anlamda hayata geçirip ticarileştiren, birkaç yıl sonra piyasaya çıkan bir üründü.

1993 yılında İsrailli bir girişim olan Check Point Software Technologies kuruldu ve şirketin kurucu mühendisi Gil Shwed aynı yıl stateful inspection teknolojisinin patentini aldı. Bu teknoloji, 1994’te piyasaya sürülen Check Point FireWall-1 ürününün temelini oluşturdu. FireWall-1, endüstride ilk ticari stateful firewall olarak büyük ses getirdi. Paketlerin sadece başlık bilgilerine değil, bağlantı durumlarına ve oturum akışlarına bakarak filtrasyon yapabilmesi, hem güvenliği artırıyor hem de yeni protokollere uyum konusunda esneklik sağlıyordu. Nitekim stateful firewall’lar, proxy tabanlı muadillerine kıyasla performans ve yönetilebilirlik avantajlarıyla kısa sürede öne çıktılar.

Proxy mimariler her yeni protokol için özel aracı geliştirmeyi gerektirirken, stateful yaklaşım genel bir mekanizma ile çoğu TCP/UDP trafiğini iki uç arasındaki bağlantı bütünlüğünü bozmadan denetleyebiliyordu.

FireWall-1’in başarıya ulaşmasında kullanım kolaylığı ve yönetim araçları da kritik rol oynadı. 1994 öncesi firewall çözümlerinin birçoğu düz metin konfigürasyon dosyalarıyla ve komut satırıyla yönetilirken, Check Point grafiksel kullanıcı arayüzü (GUI) kavramını güvenlik duvarı dünyasına getirdi.

Fare ile kural yazma, objeler tanımlama, renkli ve ikonlu arayüz sayesinde, kurumlar bu yeni teknolojiyi benimsemekte zorlanmadılar. Bu inovasyon, firewall yönetiminde adeta bir standart haline gelerek rakiplerini de benzer adımlar atmaya zorladı. Nitekim bir dönemin popüler proxy firewall’ı Gauntlet’in satış temsilcisi, “hangi müşteriye gitsem Check Point’in arayüzüyle rekabet etmek zorunda kalıyordum” diyerek GUI’nin önemini vurgulamıştır.

Stateful firewall’ların yükselişiyle birlikte, pazarın diğer oyuncuları da kendi çözümlerini geliştirdi. IBM ve Cisco, yönlendirici tabanlı erişim kontrol listelerini (ACL) geliştirerek benzer işlevleri cihazlarına eklediler. Özellikle Cisco, 1995’te PIX (Private Internet Exchange) Firewall ürününü piyasaya sürdü. Aslen 1994’te start-up firması Network Translation tarafından geliştirilen PIX, güvenlik duvarını Ağ Adresi Çevirisi (NAT) özelliği ile entegre ederek bir ilki gerçekleştirdi. Cisco PIX, gerçek RFC 1631 standartlarında adres çevirisi yapabilen ilk ticari cihaz olarak, kurumların sınırlı IP adreslerini verimli kullanmasına da olanak sağladı.

Bu, internetin büyümesiyle baş göstermeye başlayan IPv4 adres kıtlığına karşı da önemli bir çözümü güvenlik duvarıyla birleştiriyordu. PIX ayrıca yüksek performansı ve “cut-through proxy” adını verdiği kimlik doğrulama mekaniğiyle, donanım tabanlı firewall segmentinde öne çıktı.

Özetle, 90’ların ortasında ikinci nesil güvenlik duvarları, durum izleme (stateful inspection) özelliği sayesinde hem güvenliği hem de kullanılabilirliği artırarak kurumsal ağ güvenliğinin vazgeçilmez unsurları haline geldiler. Bu dönemde firewall kavramı, yalnızca teknik uzmanların değil, yöneticilerin de bildiği bir terim olmaya başladı; zira internet bağlantısı olan her şirket, bu teknolojiyi bir tür “sigorta poliçesi” gibi görmeye yönelmişti.

90’ların Sonlarında Güvenlik Algısı ve Yeni Gelişmeler (1997–2000)

1990’ların ikinci yarısı, internetin iş dünyasında ve bireysel kullanıcılar arasında patlama yaptığı dönemdir. 1995-1998 arasında World Wide Web’in yaygınlaşması, e-posta ve web servislerinin günlük hayatın parçası haline gelmesiyle birlikte, güvenlik duvarları da evrensel bir ihtiyaç olarak kabul gördü. Artık sadece teknik detaylarla ilgilenen uzmanlar değil, şirket yöneticileri de “firewall olmadan internete çıkmanın” ciddi riskler barındırdığının farkına varmışlardı. Bu dönemde pazar, çeşitli tipte güvenlik duvarı ürünleriyle çeşitlendi ve güvenlik algısı da derinleşti.

Öncelikle, kurumsal firewall pazarında konsolidasyon yaşandı. Check Point, Cisco, IBM, Microsoft (Proxy Server/ISA Server) gibi büyük oyuncular kurumsal ağ güvenliğinde hakim konuma gelirken; TIS Gauntlet, Raptor Eagle, CyberGuard gibi daha niş veya uzmanlaşmış ürünler de kendi müşteri kitlelerine hizmet veriyordu. Firewall cihazlarının karşılaştırmaları, performans testleri ve güvenlik değerlendirmeleri o dönemin popüler konularındandı.

1998’de yayınlanan IEEE/CSI karşılaştırmalı raporları ve Rik Farrow’un analizleri, piyasadaki farklı firewall ürünlerinin artılarını ve eksilerini yönetim gözüyle ortaya koyuyordu.

Bu sayede kurumlar kendi ihtiyaçlarına uygun seçimler yapmaya başladılar; örneğin yüksek performans gerekiyorsa stateful firewall’lar, çok katı protokol denetimi isteniyorsa proxy tabanlı firewall’lar tercih edildi.

İnternetin halka inmesiyle ortaya çıkan yeni bir ihtiyaç alanı da bireysel kullanıcı güvenliği oldu. 90’ların sonunda ev kullanıcıları ve küçük işletmeler de sürekli internet bağlantıları (dial-up, xDSL, kablo modem vb.) kullanmaya başladılar. Bu kesim için tasarlanan kişisel güvenlik duvarı (personal firewall) yazılımları pazara sunuldu. Bu kategori, 1999 yılında Zone Labs şirketinin ücretsiz olarak yayınladığı ZoneAlarm aracı ile büyük çıkış yakaladı. PC Magazine değerlendirmesine göre, ZoneAlarm’ın 1999’da ilk sürümünün çıkışı kişisel firewall pazarını fiilen yaratmış ve milyonlarca kullanıcıyı korumaya almıştır.

Kişisel güvenlik duvarları, kullanıcının bilgisayarında çalışarak gelen-giden bağlantıları izlemesi ve kullanıcının onayı olmadan dışarıyla iletişim kurmaya çalışan programları engellemesiyle tanımlanır. ZoneAlarm ve onu takiben çıkan BlackICE Defender, Norton Personal Firewall, McAfee Firewall gibi yazılımlar, ev kullanıcılarını hedef alan kötü niyetli taramalara veya Truva atı programlarının dışarıya veri göndermesine karşı temel bir savunma hattı oluşturdu. Özellikle Windows tabanlı sistemlerin 90’ların sonunda sıkça hedef olması, kişisel firewall’ların önemini artırdı. Bu yazılımlar, güvenlik duvarı kavramını son kullanıcıya tanıtarak, güvenlik farkındalığını tabana yayma konusunda da etkili oldular.

1990’ların sonunda ayrıca güvenlik duvarlarının yeni özelliklerle zenginleştirilmesi gündeme geldi. Örneğin, bazı firewall üreticileri ürünlerine VPN (Virtual Private Network) özelliği ekleyerek uzak ofislerin güvenli iletişimini sağlamaya başladılar. Yine aynı dönemde basit paket filtrelemenin ötesine geçip, belirli saldırı türlerini tespit eden ilk saldırı tespit sistemleri (IDS) ile firewall’ların entegre kullanımı fikirleri doğdu. 1998’de ortaya çıkan açık kaynak kodlu Snort IDS, firewall ile beraber kullanıldığında ağ içi ve ağ kenarı güvenliğinin birlikte ele alınması trendini başlattı. Benzer şekilde, proxy sunucusu ve web önbelleği olan Squid (1996’da çıkmıştır), bir web filtreleme aracı gibi firewall politikalarını tamamlayıcı rol oynadı.

Tüm bu gelişmeler ışığında, 90’ların sonuna gelindiğinde güvenlik duvarları hem kurumsal hem bireysel seviyede olgunlaşmış, siber güvenlik algısının merkezine yerleşmişti. Artık güvenlik duvarı olmayan bir ağ düşünülemez hale gelmiş; firewall’lar adeta elektrik şebekesi sigortaları gibi, ağların olmazsa olmaz koruyucuları kabul edilmiştir. Bu durum, 2000’lere girerken daha da entegre ve gelişmiş güvenlik çözümlerinin önünü açmıştır.

90’lardan Günümüze: Güvenlik Duvarlarının Evrimi ve Mirası

1990’larda temelleri atılan güvenlik duvarı teknolojileri, sonraki yıllarda daha gelişmiş konseptlerin ortaya çıkmasına zemin hazırladı. 2000’lere doğru ilerlerken, tek bir cihazın birden fazla güvenlik işlevini yerine getirmesi fikri popüler oldu. 2004 yılında IDC (International Data Corporation) tarafından literatüre kazandırılan Birleşik Tehdit Yönetimi (UTM, Unified Threat Management) terimi, bu çok amaçlı güvenlik duvarlarını tanımlamak için kullanıldı.

UTM cihazları, bir yandan trafik filtresi (firewall) görevini sürdürürken diğer yandan web filtreleme, antivirüs geçidi, saldırı engelleme sistemi (IPS), VPN gibi işlevleri de entegre biçimde sunmaya başladı.

Firewall’un bir ağ geçidi olarak merkezi konumu, bu ek güvenlik hizmetlerinin de doğal birleşim noktası haline gelmesini sağladı. Böylece işletmeler, farklı güvenlik ürünlerini ayrı ayrı yönetmek yerine tek bir konsol üzerinden birden çok işlevi kontrol edebilir hale geldiler.

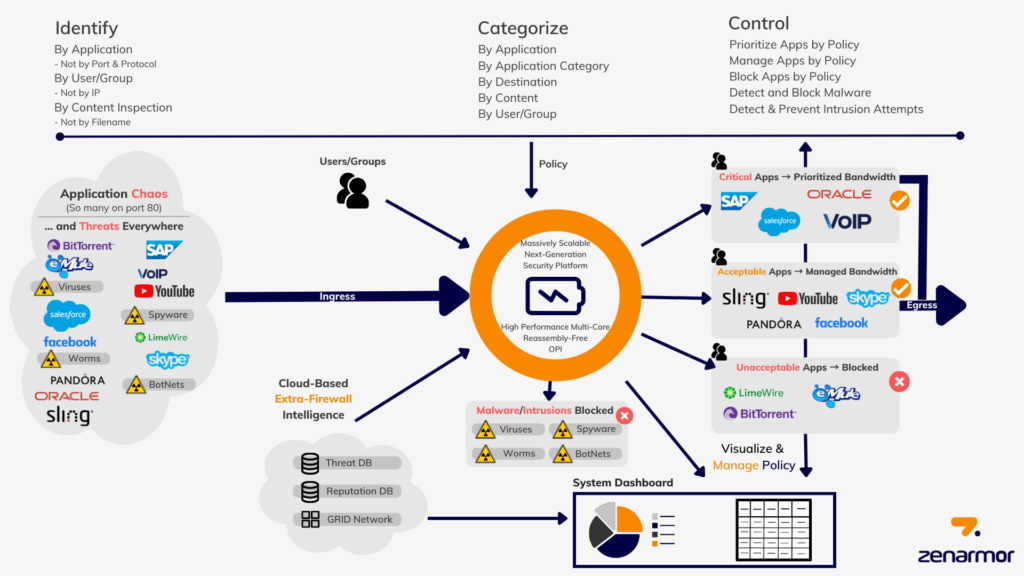

2000’lerin sonuna gelinirken, artan siber saldırı sofistikasyonu ve uygulama tabanlı tehditler, Yeni Nesil Güvenlik Duvarı (Next-Generation Firewall, NGFW) konseptini doğurdu. Yaklaşık 2009 yılı civarında ilk örnekleri görülmeye başlayan NGFW’ler, UTM cihazlarının özelliklerini daha da geliştirerek derinlemesine paket inceleme (DPI, Deep Packet Inspection) ve uygulama farkındalığı gibi kabiliyetler eklediler.

Örneğin, NGFW bir paket içindeki üst düzey uygulama protokolünü (HTTP, SSL, DNS vb.) tanıyıp buna göre kural uygulayabilir, belirli bir uygulamaya (ör. Facebook, YouTube) ait trafiği tespit edip ayrı politika uygulayabilir. Ayrıca, entegre IPS özelliğiyle imza tabanlı saldırı tespitini gerçek zamanlı yaparak sadece port/protokol değil içerik bazlı saldırıları da engelleyebilir. Bu jenerasyon firewall’lar, klasik “içeriden dışarıya izin, dışarıdan içeriye kısıtla” yaklaşımının çok ötesine geçerek kullanıcı ve uygulama bazlı ince ayarları mümkün kıldı. Nitekim günümüzde stateful inspection hala bu cihazların çekirdeğinde yer alsa da, üzerinde çalıştığı veriyi katman katman analiz eden ve gerektiğinde bulut tabanlı sandbox’lara yönlendiren kompleks bir güvenlik kontrol noktasına dönüşmüş durumdadır.

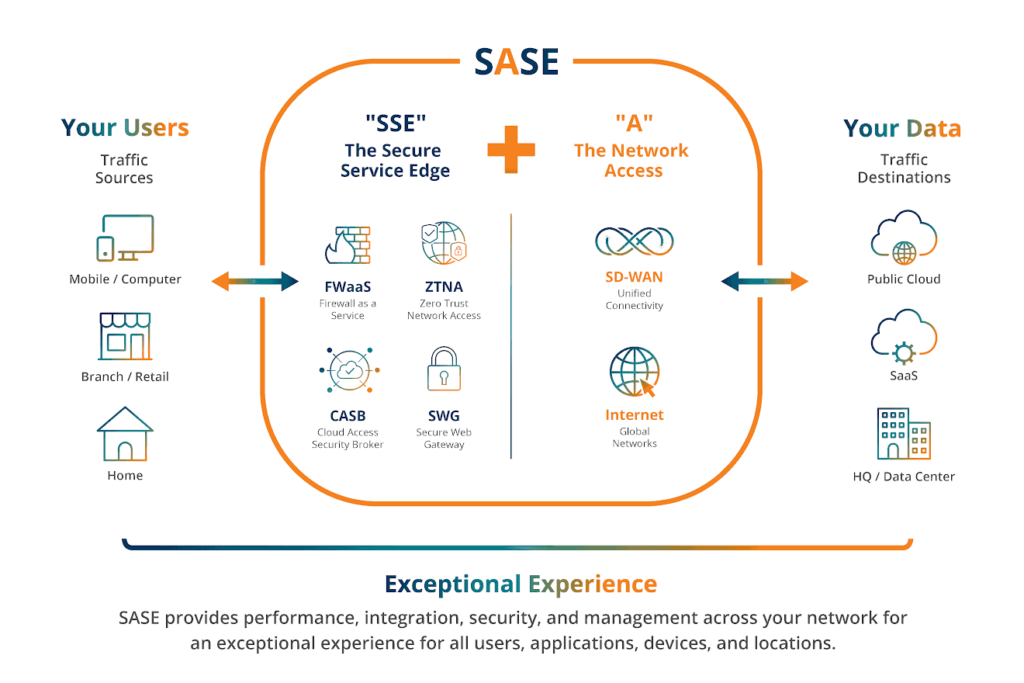

Son yıllarda bulut bilişimin yükselişi, güvenlik duvarı kavramını fiziksel cihazların ötesine taşıdı. Şirket altyapılarının buluta taşınmasıyla birlikte, güvenlik duvarları da sanal appliance veya hizmet (FWaaS) formunda sunulmaya başlandı. Bulut tabanlı güvenlik duvarları, şirket içi donanım satın alma ve yönetme yükünü azaltarak üçüncü parti servis olarak esneklik sağlıyor.

Örneğin, bir kuruluş bulut sağlayıcısının sunduğu bir sanal firewall’u kullanarak kendi sanal ağını koruyabiliyor ya da SASE (Secure Access Service Edge) mimarilerinin parçası olarak tüm şube trafiğini buluttaki güvenlik platformuna yönlendirip denetleyebiliyor. Bulut tabanlı firewall’ların avantajları arasında hızlı kurulum, otomatik güncelleme ve ölçeklenebilirlik sayılabilirken; dezavantaj olarak kontrolün üçüncü tarafa bırakılması ve özelleştirilebilirliğin kısıtlanması dile getirilmektedir.

Yine de, geleneksel yerinde (on-premise) firewall’lar ile bulut firewall’ları hibrit bir yaklaşımda birleştirmek, günümüzün çok katmanlı güvenlik stratejilerinin bir parçası haline gelmiştir.

Güvenlik duvarlarının yaklaşık kırk yıla yaklaşan tarihine bakıldığında, 90’lı yılların getirdiği yeniliklerin izi net bir şekilde görülür. Stateful inceleme bugün hala ağ güvenliğinin temel taşı olarak kullanılmakta ve 1993’teki orijinal patentten bu yana geçerliliğini korumaktadır.

Proxy tabanlı denetimler ise günümüzün güvenli web ağ geçitleri (SWG) veya uygulama katmanı firewall ürünlerinde konsept olarak yaşamaya devam etmektedir. Ayrıca, kişisel firewall kavramı Windows ve diğer modern işletim sistemlerinin yerleşik “firewall” bileşenlerine dönüşerek her cihaza nüfuz etmiştir. 90’larda ortaya çıkan üreticilerden bazıları (Check Point gibi) hala pazarın büyük oyuncularındandır ve o dönemdeki ürünlerinin devamı niteliğinde çözümler sunmaktadır.

Sonuç olarak, 1990’ların güvenlik algısı içinde filizlenen güvenlik duvarı teknolojileri, siber güvenliğin ilk savunma hattı olma rolünü günümüze dek sürdürmektedir. Yıllar içinde tehditler ve teknolojiler değişse de, firewall kavramı kendini yenileyerek çağın ihtiyaçlarına uyum sağlamıştır. Bu tarihi perspektif, günümüz ağ güvenliği çözümlerini daha iyi anlamamıza yardımcı olmakta ve gelecekteki güvenlik mimarilerini şekillendirmede bize dersler sunmaktadır. Siber güvenlik tarihi bağlamında incelendiğinde, “firewall”un ilk günleri, bugün geldiğimiz noktadaki güvenlik yaklaşımlarının temelini atan kritik bir dönem olarak önemini korumaktadır.

REFERANSLAR

- Cheswick, W. & Bellovin, S. Firewalls and Internet Security: Repelling the Wily Hacker. Addison-Wesley, 1994. (Klasik firewall kitabı, kavramsal tanımlar içerir).

- Mogul, J. C. (1989). “Simple and flexible datagram access controls for Unix-based gateways.” USENIX Summer Conference Proceedings. (İlk paket filtreleme fikrini ortaya koyan makale)

- Avolio, F. (1999). “Firewalls and Internet Security: The Second Hundred (Internet) Years.” Internet Protocol Journal, 2(2), 24-32. (Firewall tarihçesi ve geleceği üzerine bir inceleme)

- Ingham, K., & Forrest, S. (2002). “A History and Survey of Network Firewalls.” Technical Report, University of New Mexico.

- Zwicky, E. D., Cooper, S., & Chapman, D. B. Building Internet Firewalls. O’Reilly Media, 2nd Ed., 2000. (Güvenlik duvarı mimarileri ve pratik uygulamalar).

- Rubin, A. D., & Cheswick, W. R. (1997). “FTP security and firewalls.” Proc. of USENIX Security Symposium. (Firewall ile uygulama protokollerinin güvenliği üzerine).

- Check Point Software. (1994). FireWall-1 ürünü teknik dokümanları. (Stateful inspection tanımı ve GUI yönetimi).

- Cisco Systems. (1997). “Cisco PIX Firewall Series and Stateful Firewall Security.” (White Paper).

- Ritter, J. (2010). “The evolution of the firewall market.” IEEE Security & Privacy, 8(4). (Firewall pazarındaki tarihsel eğilimler).

- Rubin, H. (2019). “From Packet Filtering to Next-Gen: The Firewall Evolution.” ACM Computing Surveys, 52(3). (Akademik perspektiften firewall evrimi).

- Kral, P. (2005). “Unified Threat Management for the Enterprise.” SANS Institute Whitepaper. (UTM kavramı ve entegrasyonunun incelenmesi).

- Palo Alto Networks. (2021). “The History of Firewalls.”

Comments are closed