İsrail’in Lübnan’a yönelik gerçekleştirdiği saldırı, RF sinyalleri üzerinden gerçekleştirilen modern savaş teknolojilerinin nasıl ölümcül sonuçlar doğuracağını gözler önüne serdi.

Bu saldırıda, özellikle RF (Radyo Frekansı) spektrumu ve çağrı cihazları gibi eski teknoloji iletişim araçlarının güvenlik açıkları kullanılarak patlayıcı cihazların tetiklenmesi dikkat çekiyor. Olay, 4-6 GHz frekansı bandının stratejik önemini, düşük ve yüksek frekans karışımlarının yaratabileceği tehlikeleri ve yatay-dikey bant karışımının nasıl ölümcül sonuçlar doğurabileceğini gösteriyor.

RF Sinyalleri ve Frekans Manipülasyonu

Saldırının temelinde, RF sinyalleri üzerinden yapılan manipülasyonlar yatmaktadır. Özellikle

4-6 GHz frekans bandı, modern iletişim sistemlerinde kullanılan stratejik bir banttır. İsrail, bu frekans bandı üzerinde ustalıkla hareket ederek, Lübnan’da kullanılan eski tip çağrı cihazlarına müdahele etmeyi başarmıştır.

Bu cihazların, genellikle 150-174 MHz (VHF) veya 450-470 MHz (UHF) bantlarında çalıştığı göz önüne alındığında, düşük frekanslardaki güvenlik açıkları üzerinden patlayıcı cihazları tetikleyecek sinyallerin gönderildiği anlaşılmaktadır.

İsrail’in saldırısında dikkat çeken en önemli noktalardan biri, Software Defined Radio (SDR) teknolojisinin etkin kullanımıdır. SDR, radyo frekanslarını dinleyip manipüle etme kapasitesine sahip bir sistemdir. İsrail’in bu saldırıda SDR teknolojisi ile frekans manipülasyonunu manipüle ettiği ve sahte sinyaller göndererek çağrı cihazlarının çalıştığı frekansları ele geçirdiği görülüyor. Bu sayede, cihazlara yanlış sinyaller gönderilerek patlayıcıların uzaktan tetiklenmesi sağlanmıştır.

Frekans Karışımı ve Patlayıcı Tetikleme

Lübnan’da gerçekleşen saldırının başarısındaki bir diğer teknik unsur, düşük ve yüksek frekansların karışımının yaratabileceği sonuçların etkin kullanımıdır. Düşük frekanslar ile yüksek frekanslar arasında oluşan karışım, radyo frekanslarının doğru algılanmasını zorlaştırır ve cihazların yanlış sinyalleri işlemlerine neden olabilir. İsrail, bu frekans karışımını tetikleyici bir unsur olarak kullanarak, Lübnan’daki hedeflerinde büyük hasar yaratmıştır.

Özellikle heterodin etkisi, bu saldırının başarılı olmasında kilit bir rol oynamıştır. Heterodin etkisi, iki farklı frekansın birleştirilmesi sonucunda üçüncü bir frekansın ortaya çıkması durumudur. İsrail, çağrı cihazlarının çalışma frekanslarını etkileyerek, bu cihazların sahte sinyalleri algılamasına ve patlayıcıları tetiklemesine olanak tanımıştır.

Polarizasyon Hataları ve Sinyal Karışımı

Radyo frekanslarının polarizasyonu, sinyallerin iletiminde ve cihazların bu sinyalleri doğru algılamasında kritik bir faktördür. İsrail’in saldırısında yatay ve dikey polarizasyon sinyallerinin karıştırılması stratejik bir adım olmuştur. Bu karışım, çapraz polarizasyon kaybına neden olarak çağrı cihazlarının doğru sinyalleri algılayamamasına yol açmış ve sahte sinyallerin başarılı bir şekilde gönderilmesine olanak tanımıştır.

Bu tür polarizasyon karışımı, RF sinyallerini daha etkili bir saldırı unsuru haline getirmiştir. İsrail, bu sinyallerin doğru zamanda ve doğru frekansta kullanılmasıyla, hedef cihazları istenilen şekilde tetikleyebilmiştir. Yatay ve dikey polarize sinyallerin kesişimi, sinyal kalitesinde kayıplara yol açarak saldırıyı daha az fark edilebilir hale getirmiştir.

Eski Teknoloji Cihazların Güvenlik Zafiyetleri

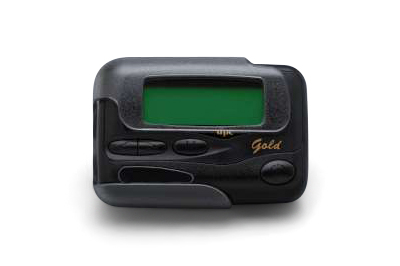

İsrail’in Lübnan’da gerçekleştirdiği saldırı, eski tip çağrı cihazlarının (pager) güvenlik zafiyetlerini de göz önüne sermektedir. Çağrı cihazları, genellikle şifreleme ve sinyal doğrulama gibi modern güvenlik mekanizmalarından yoksundur. Bu nedenle, RF sinyalleriyle yapılan saldırılar karşısında savunmasızdır. İsrail, SDR teknolojisi ve RF sinyellerini manipüle ederek, bu eski cihazların güvenlik açıklarını kullanmış ve patlayıcı cihazları tetiklemeyi başarmış olabilir.

Kriptolu ve Yüksek Frekanslı Cihazların Önemi

İsrail’in bu saldırısı, RF tabanlı iletişim sistemlerinde güvenliğin ne kadar kritik olduğunu ortaya koymaktadır. Özellikle kriptolu ve yüksek frekanslı cihazlar, bu tür saldırılara karşı daha dayanıklıdır. Frekans sıçramalı yayılım spektrumu (FHSS) gibi teknolojilerin kullanımı, saldırganların sabit bir frekans üzerinden cihazları manipüle etmesini zorlaştırarak iletişim güvenliğini artırır.

Lübnan’da kullanılan eski çağrı cihazlarının yerine, kriptolu ve yüksek frekanslı cihazların kullanılması, bu tür saldırılara karşı daha dayanıklı bir iletişim altyapısı sağlayabilir. İsrail’in gerçekleştirdiği bu saldırı, RF güvenliğinin ihmal edilmemesi gerektiğini ve eski teknolojilerin modern tehditler karşısında savunmasız kaldığını açıkça göstermektedir.

Ya da

Tedarik Zinciri Zafiyeti

Gold Apollo adlı bu cihazın patlaması, özellikle cihazın normal şartlar altında böylesine çok fazla patlama çıkarmamış olmasına rağmen, bu kez anormal bir durumla karşılaşılması, olası bir tedarik zinciri zafiyetini veya fabrika tarafında cihaza kasıtlı olarak entegre edilen bir bileşeni gündeme getirebilir. Bu tür olaylarda dikkatli bir analiz, siber güvenlik ve donanım güvenliği açısından kritik öneme sahiptir.

Tedarik zinciri zafiyeti çerçevesinde Modern elektronik cihazlar, birçok farklı tedarikçiden gelen parçalarla üretilmektedir. Bu süreçte tedarik zinciri boyunca oluşabilecek herhangi bir zafiyet, cihazın güvenliğini riske atabilir. Gold Apollo modelinde meydana gelen patlama, tedarik zinciri zafiyetine işaret ediyor olabilir. Bu tür zafiyetler şu şekillerde gerçekleşebilir:

Gizli Bileşenlerin Entegre Edilmesi

Tedarik zinciri boyunca, kötü niyetli aktörler tarafından cihaza kasıtlı olarak zararlı bileşenler yerleştirilebilir. Bu tür bileşenler, cihazın normal çalışması sırasında fark edilmez ancak belirli koşullar altında aktif hale gelerek cihazın anormal bir şekilde çalışmasına ve hatta patlamasına neden olabilir. Örneğin, cihazın devresine kasıtlı olarak bir patlayıcı devre bileşeni eklenmiş olabilir ve bu, uzaktan RF sinyalleriyle tetiklenebilir.

Bir diğer olasılık, cihazın üretildiği fabrikada kasıtlı olarak patlayıcı ya da zararlı bir bileşenin entegre edilmiş olmasıdır. Bu durum, özellikle belirli güvenlik açıklarını barındıran elektronik cihazların, casusluk veya sabotaj amacıyla kullanılmasında karşılaşılan bir senaryodur. Şirket içi çalışanlar ya da dışardan müdahale eden kötü niyetli aktörler, bu tür bileşenleri cihaza entegre ederek uzun süre boyunca fark edilmeden çalışmasını sağlayabilir.

SONUÇ

İsrail’in Lübnan’a yönelik gerçekleştirdiği saldırı, RF sinyalleri üzerinden gerçekleştirilen modern saldırı tekniklerinin ne kadar sofistike olabileceğini ve eski teknoloji cihazların ne kadar savunmasız olduğunu net bir şekilde ortaya koymuştur. Özellikle RF spektrumunun manipülasyonu, heterodin etkisi ve polarizasyon karışımı gibi tekniklerin kullanılması, savaş alanında yeni tehditlerin habercisidir. Eski tip çağrı cihazlarının, şifreleme ve sinyal doğrulama eksiklikleri nedeniyle saldırılara karşı savunmasız olduğu bir kez daha kanıtlanmıştır.

Bu olay, modern savaşlarda RF tabanlı saldırıların etkili birer silah haline gelebileceğini ve dijital güvenlik stratejilerinin sadece yazılım tabanlı değil, donanım ve iletişim güvenliği odaklı da ele alınması gerektiğini göstermektedir. Kriptolu, yüksek frekanslı ve güvenli protokollerle çalışan cihazların, tedarik zinciri boyunca denetlenmesi ve bu tür zafiyetlerin giderilmesi, ulusal ve operasyonel güvenliğin korunmasında kritik bir öneme sahiptir.

Gold Apollo gibi cihazların tedarik zinciri zafiyetleri ise, modern üretim süreçlerinde denetimlerin artırılmasının ve tedarik zincirindeki her adımın titizlikle takip edilmesinin zorunluluğunu gözler önüne sermektedir. Gizli bileşenlerin veya kasıtlı entegre edilen zararlı devrelerin sebep olabileceği tehditler, sadece cihazın son kullanıcısını değil, tüm operasyonel yapıyı riske atmaktadır. Bu bağlamda, hem üretim aşamasında hem de kullanım aşamasında güvenlik protokollerinin sıkılaştırılması, benzer saldırıların önlenmesi açısından hayati önem taşımaktadır.

Sonuç olarak, eski teknolojilere olan güvenin yeniden gözden geçirilmesi ve güvenli iletişim protokollerine geçişin hızlandırılması, uluslararası güvenlik stratejilerinin en önemli gündem maddelerinden biri olmalıdır.

KAYNAKLAR

CBC News. (2024, Eylül 15). Hezbollah denies involvement after Israel blames pager explosion in Lebanon. CBC News. https://www.cbc.ca/news/world/hezbollah-pagers-blast-israel-lebanon-1.7325913

Değirmenci, Y. (2024). TRT Haber’de Lübnan’da gerçekleşen, çağrı cihazlarında siber saldırı tabanlı patlamalar üzerine değerlendirme. LinkedIn. https://www.linkedin.com/posts/y%C4%B1lmaz-de%C4%9Firmenci-bb115468_trt-haberde-l%C3%BCbnanda-ger%C3%A7ekle%C5%9Fen-%C3%A7a%C4%9Fr%C4%B1-activity-7241926869569155072-82ii?utm_source=share&utm_medium=member_desktop

Roya News. (2024, Eylül 15). Pager explosion blamed on Israel sparks outrage in Lebanon. Roya News. https://en.royanews.tv/news/54236

Wired. (2024, Eylül 15). Pager explosion in Lebanon raises questions about cyber warfare tactics. Wired. https://www.wired.com/story/pager-explosion-hezbollah/

Comments are closed