Güvenli kodlama, yazılım geliştirme sürecinin önemli bir parçasıdır ve kodun güvenlik açıklarına ve siber saldırılara karşı korunmasını sağlar. Siber tehditlerin giderek daha sofistike hale gelmesiyle, güvenli kodlama uygulamaları, uygulamaların sağlam, güvenilir ve potansiyel güvenlik ihlallerine karşı dayanaklı olmasını sağlar. Bu yazı, güvenlik kodlama ilkelerini, en iyi uygulamaları ve geliştiricilerin yazılım güvenlik duruşlarını artırmalarına yardımcı olacak gerçek dünya örneklerini inceliyor.

Güvenli Kodlama

Güvenli kodlama, yazılımın güvenlik açıklarına karşı korunacak şekilde yazılması uygulamasıdır. Kodun baştan itibaren güvenli olmasını sağlamak ve istismara açık olma riskini en aza indirmek için bir dizi ilke ve teknik kullanmayı içerir. Siber saldırıların sıklığı ve karmaşıklığı arttıkça, güvenli kodlama yazılım geliştirme sürecinin kritik bir bileşeni haline gelmiştir.

Güvenli Kodlamanın Önemi

Güvenli kodlama, çeşitli nedenlerle hayati önem taşır:

- İstismarı Önler: Güvenli kodlama, güvenlik açıklarını erken aşamada tespit edip azaltarak kötü niyetli aktörler tarafından istismar edilmesini önler.

- Hassas Verileri Korur: Kişisel veriler ve finansal kayıtlar gibi bilgilerin güvenli bir şekilde işlenmesini ve saklanmasını sağlar.

- Uyumluluk: Kuruluşların GDPR (General Data Protection Regulation), HIPAA (Health Insurance Portability and Accountability Act) ve PCI (Peripheral Component Interconnect) DSS (Payment Card Industry Data Security Standard) gibi düzenleyici ve uyumluluk gereksinimlerini karşılamalarına yardımcı olur.

- İtibar: Kuruluşun güvenli ve güvenilir yazılım ürünleri sunarak itibarını artırır.

Güvenli Kodlama İçin En İyi Uygulamalar

Girdi Doğrulama

Girdi doğrulama, tüm kullanıcı girdilerinin işlenmeden önce doğruluğunun kontrol edilmesini sağlar. Bu uygulama, SQL enjeksiyonu, Cross-site Scripting (XSS) ve tampon taşması gibi yaygın saldırıları önlemeye yardımcı olur.

Örnek:

def validate_username(username):

if re.match("^[A-Za-z0-9_]{3,20}$", username):

return True

else:

return False

Bu örnekte, “validate_username” fonksiyonu, kullanıcı adının yalnızca alfanumerik karakterler ve alt çizgiler içerdiğinden ve 3 ila 20 karakter arasında olduğundan emin olur.

Parametreli Sorgular Kullanma

Parametreli sorgular, SQL enjeksiyonunu önleyerek SQL kodu ve verilerin açıkça ayrılmasını sağlar.

Örnek:

import sqlite3

def get_user_by_id(user_id):

conn = sqlite3.connect('example.db')

cursor = conn.cursor()

cursor.execute("SELECT * FROM users WHERE id = ?", (user_id,))

return cursor.fetchone()

Burada parametreleri sorgu (‘?’) kullanımı, kullanıcı girdilerinin veri olarak işlem görmesini ve yürütülebilir SQL kodu olarak ele alınmasını sağlar.

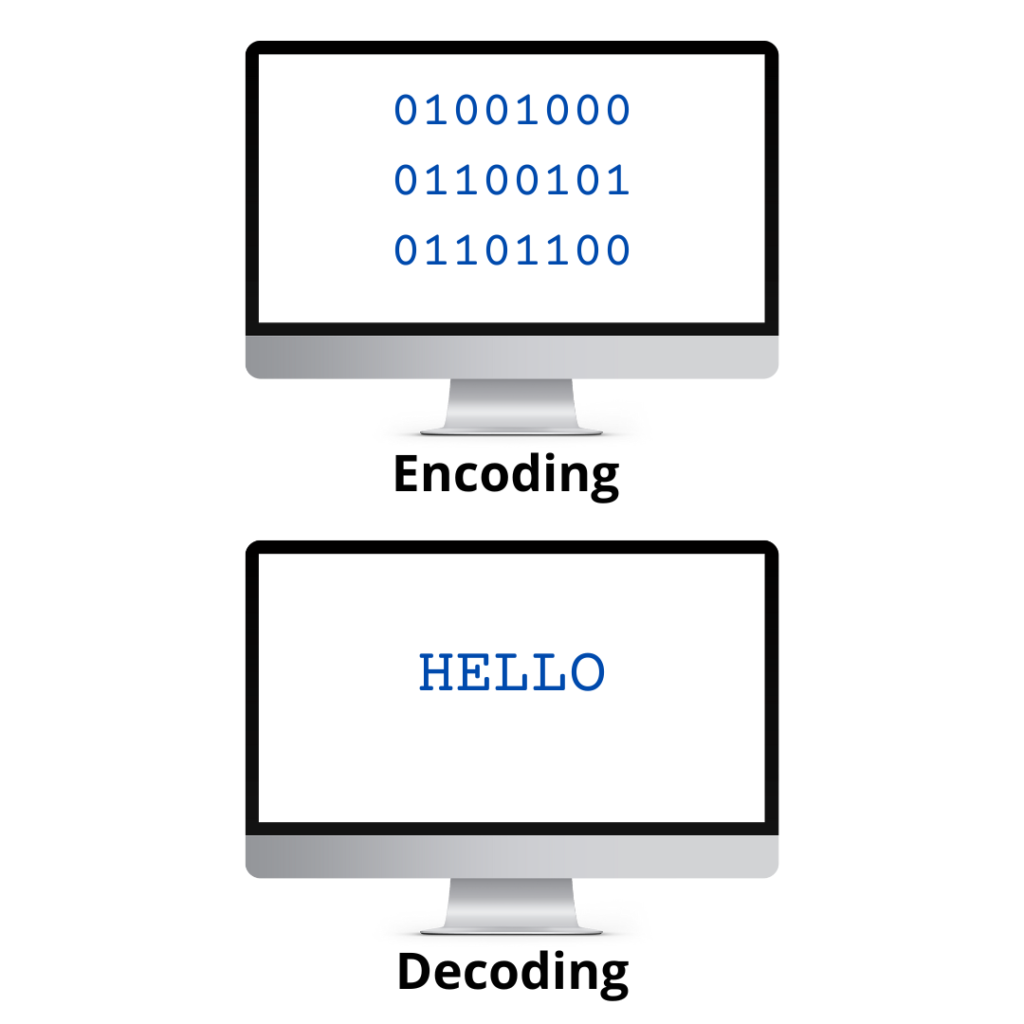

Veri Kodlama(Data Encoding)

Veri kodlama, verilerin metin olarak ele alınmasını ve yürütülebilir kod olarak değerlendirilmemesini sağlar. Bu uygulama, XSS saldırılarını önlemek için çok önemlidir.

Örnek:

<input type="text" value="<%= encode_for_html(user_input) %>" />bu HTML örneğinde, kullanıcı girişi HTML veya JavaScript olarak değerlendirilmesini önlemek için kodlanmıştır.

Uygun Hata Yönetimi Uygulama(Proper Error Handling)

Uygun hata yönetimi, istisnaların yakalanması ve yönetilmesini, kullanıcıya hassas bilgiler vermeden gerçekleştirilmesini içerir.

Örnek:

try {

// İstisna oluşturabilecek kod

} catch (SpecificException e) {

log.error("Bir hata oluştu: ", e);

// Hata düzgün şekilde ele alınır

}

bu Java örneğinde, belirli istisnalar yakalanır ve ayrıntılı hata bilgileri kullanıcıya verilmeden günlük kaydına alınır.

Principle of Least Privilege (PoLP)

En az ayrıcalık ilkesi, kullanıcılar ve sistemlerin işlevlerini yerine getirebilmeleri için gerekli olan minimum erişim düzeyine sahip olmalarını öngörür.

Örnek:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "s3:ListBucket",

"Resource": "arn:aws:s3:::example-bucket"

}

]

}

Bu AWS IAM politika örneğinde, politika, kullanıcının yalnızca belirtilen S3 kovasındaki nesneleri listeleme iznine sahip olmasını sağlar ve en az ayrıcalık ilkesini uygular.

Yaygın Güvenlik Açıkları

SQL Injection

SQL enjeksiyonu, bir saldırganın kullanıcı girdilerini manipüle ederek bir veritabanında rastgele SQL kodu çalıştırmasına olanak tanıdığında ortaya çıkar. Bu, yetkisiz veri erişimi veya değişikliğine yol açabilir.

SELECT * FROM users WHERE username = 'admin' --' AND password = 'password';

Bu örnekte, saldırgan, şifre kontrolünü yorum satırı yaparak yetkisiz erişim elde edebilir.

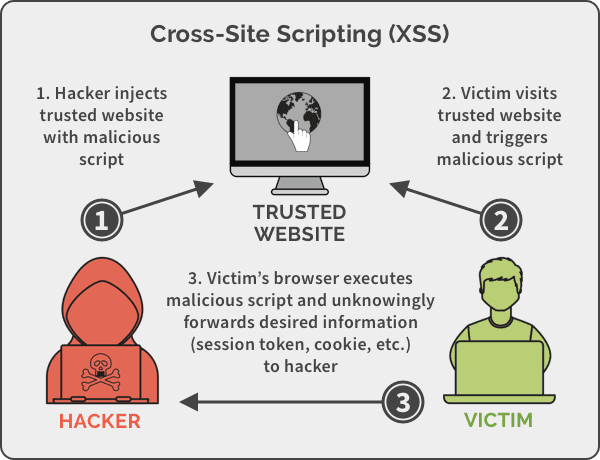

Cross-Site Scripting (XSS)

XSS saldırıları, diğer kullanıcılar tarafından görüntülenen web sayfalarına kötü niyetli betikler enjekte etmeyi içerir ve bu da veri hırsızlığına veya oturum ele geçirmeye yol açar.

Örnek:

<input type="text" value="<%= encode_for_html(user_input) %>" />Bir saldırgan bu betiği bir web sayfasına enjekte edebilir ve görüntülediğinde bir uyarı kutusu gösterir.

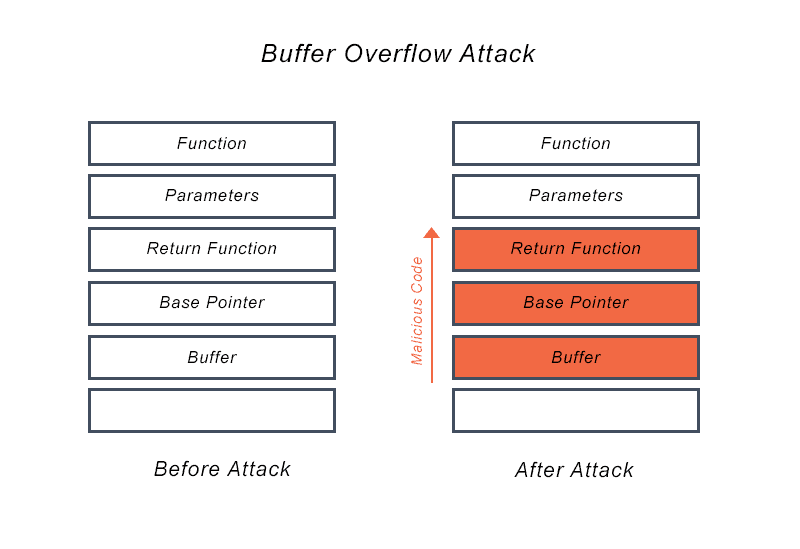

Buffer Overflow

Buffer Overflow, bir programın bir Buffer’ın tutabileceğinden daha fazla veri yazması durumunda ortaya çıkar ve bu d rastgele kod yürütülmesine yol açabilir. (Kısa devre yaptırmak gibi.)

Örnek:

char buffer[10];

strcpy(buffer, "This is a very long string");

Bu C örneğinde, ‘strcpy‘ işlevi ‘buffer‘ değişkenine tutabileceğinden daha fazla veri yazarak Buffer Overflow’a neden olur.

Güvenli Kodlama Çerçeveleri ve Araçları

OWASP

Açık Web Uygulama Güvenliği Projesi (OWASP), güvenli kodlama için kaynaklar ve araçlar sağlar ve en kritik web uygulama güvenlik risklerini listeleyen OWASP Top Ten gibi projeleri içerir.

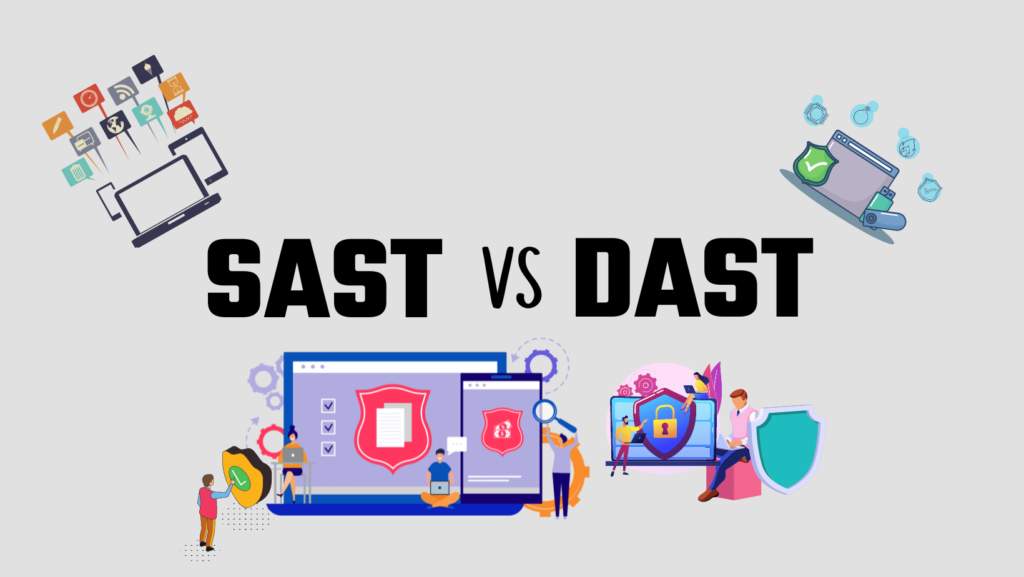

SAST ve DAST Araçları

Statik Uygulama Güvenlik Testi (SAST) ve Dinamik Uygulama Güvenlik Testi (DAST) araçları, kodu güvenlik açıkları açısından analiz eder. SAST araçları kaynak kodu tarar, DAST araçları ise çalışan uygulamaları test eder.

Örnekler:

- SAST: SonarQube, Checkmarx.

- DAST: OWASP ZAP, Burp Suite.

Güvenli Kodlama Kütüphaneleri

Güvenli Kodlama Kütüphanelerini kullanmak, güvenlik kontrollerinin uygulanmasını kolaylaştırabilir.

Örnekler:

- Java: Apache Shiro, Spring Security.

- Python: Flask-Security, Django Security Middleware

Sıkça Sorulan Sorular

Güvenli Kodlama Nedir?

Güvenli kodlama, yazılımın güvenlik açıklarına karşı korunacak şekilde yazılması uygulamasıdır ve kodun siber saldırılara karşı dayanıklı olmasını sağlar.

Girdi doğrulama güvenli kodlamada neden önemlidir?

Girdi doğrulama, kullanıcı girdilerinin doğruluğunu kontrol ederek SQL enjeksiyonu ve XSS gibi saldırıları önler.

En az ayrıcalık ilkesi nedir?

En az ayrıcalık ilkesi, kullanıcılar ve sistemlerin işlevlerini yerine getirebilmeleri için gerekli olan minimum erişim düzeyine sahip olmalarını sağlar, böylece yetkisiz erişim riski azaltılır.

Parametreli sorgular SQL enjeksiyonunu nasıl önler?

Parametreli sorgular, SQL kodu ve verileri ayırarak kullanıcı girdilerinin veri olarak işlem görmesini ve yürütülebilir kod olarak değerlendirilmemesini sağlar, böylece SQL enjeksiyonu saldırılarını önler.

Güvenli kodlamada kodlamanın rolü nedir?

Kodlama, verilerin metin olarak ele alınmasını ve yürütülebilir kod olarak değerlendirilmemesini sağlar, XSS gibi saldırıları önlemek için kullanıcı girdilerinin HTML veya JavaScript olarak değerlendirilmesini engeller.

Güvenli kodlama için hangi araçlar kullanılabilir?

SAST (örneğin, SonarQube, Checkmarx) ve DAST (örneğin, OWASP ZAP, Burp Suite) araçları, kodu ve çalışan uygulamaları güvenlik açıkları açısından analiz ederek geliştiricilerin güvenlik sorunlarını tespit etmelerine ve düzeltmelerine yardımcı olur.

Sonuç

Güvenli kodlama, yazılım geliştirme sürecinde temel bir uygulamadır ve güvenlik açıklarını azaltmayı ve siber tehditlere karşı korumayı amaçlar. Girdi doğrulama, parametreli sorgular ve uygun hata yönetimi gibi en iyi uygulamalara uyarak, geliştiriciler uygulamalarının güvenliğini önemli ölçüde artırabilirler. Çerçeveler, araçlar ve güvenli kodlama kütüphanelerini kullanmak, kodun sağlam ve dayanıklı olmasını daha da sağlar. Siber tehditler evrimleşmeye devam ederken, güvenli kodlamanın önemi abartılamaz ve her geliştirici için temel bir beceri haline gelir.

KAYNAKÇA

- Web Uygulama Güvenliği Kılavuzlar Erişim Adresi: OWASP

- SQL Injection Prevention Erişim Adresi: SQL

- SAST (Statik Uygulama Güvenlik Testi) Erişim Adresi: SonarQube, checkmarx

- DAST (Dinamik Uygulama Güvenlik Testi) Erişim Adresi: DAST

- Java Güvenlik Kütüphaneleri Erişim Adresi: Apache Shiro, Spring Security

- Python Güvenlik Kütüphaneleri Erişim Adresi: Django, Flask-Security

- AWS IAM Politikaları Erişim Adresi: AWS IAM

- Buffer Overflow Prevention Erişim Adresi: Buffer Overflow Prevention

Comments are closed